Mise à jour du 28/12/2021.

Dans le cadre de nos maisons de retraite, il existe deux types de besoin de connexion à une résidence depuis un site externe :

Jusqu'à présent, cette fonction était assurée par une configuration reposant sur un pare-feu Sonic Wall. Ce pare-feu comme la liaison Internet avaient été mis en place par une société de service et n'a jamais donné satisfaction que ce soit au plan du débit ou de la stabilité. Dans le courant de l'année 2021, face à l'incapacité de cette société à résoudre le problème, il a été décidé de s'en séparer et de résilier la liaison sous-jacente fournie par Orange et payée par l'association. Fin décembre 2021, il a été fait appel à la société Free pour fournir la liaison sur la boucle locale ainsi que le modem-serveur d'accès et de distribution de l'Internet. Le modem-serveur (Freebox Pop) ainsi qu'un répéteur WiFi ont été mis en oeuvre le 24 décembre 2021. Depuis, le débit est passé de 2 à 8 Mb/s avec une très bonne stabilité (aucune rupture du lien ADSL en 5 jours).

La question s'est alors posée de savoir comment assurer une liaison externe vers une des résidences de manière sécurisée. La box Pop n'offre que deux possibilités : OpenVPN ou Wireguard.

L'ouverture d'un canal chiffré via OpenVPN a depuis longtemps fait ses preuves. Néanmoins, il exige une installation de programmes assez volumineux sur la machine distante (client) qui doit ouvrir ce canal. La configuration du client OpenVPN n'est pas très intuitive et nécessite un effort d'administration important. Pour cette raison et parce que Wireguard est conçu pour être auditable (code source) et "léger" avec un besoin minimal d'administration nous avons opté pour cette seconde solution.

Bien que récent, la plupart des grands systèmes d'exploitation dont Linux, Windows, Mac, Android ou IOs disposent d'un programme "client" Wireguard. Le principe de base est d'associer à une adresse IP une clef privée et une clef publique. Le serveur ne conserve que la clef publique de chaque client tandis que chaque client ne conserve que la clef publique du serveur. La distribution des clefs n'est pas du ressort de Wireguard.

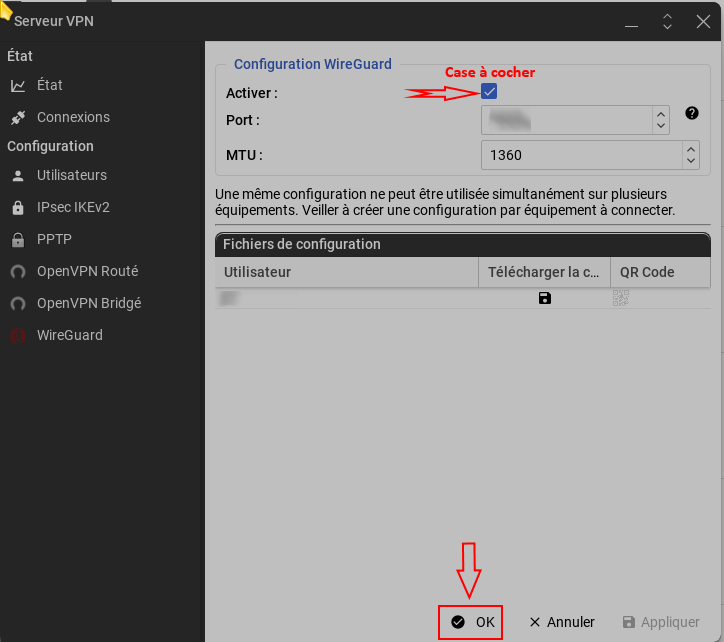

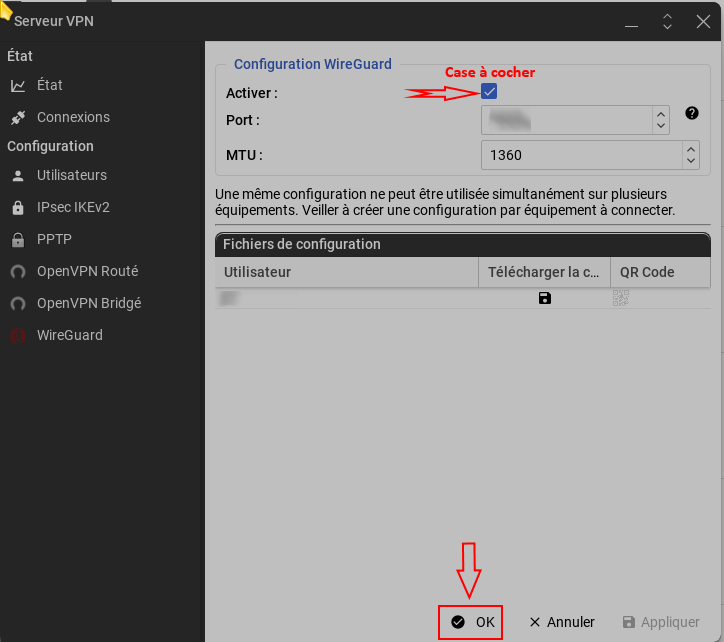

Dans notre cas, c'est la box Pop qui fait office de serveur Wireguard. Un client (triptyque bi-clef et adresse IP) est appelé "utilisateur". On doit commencer par activer le serveur Wireguard avant de déclarer les utilisateurs. Pour cela, on se connecte à la box puis on choisit le choix "Paramètres de la Freebox". On active alors l'onglet "Mode avancé" puis on double clique sur l'icône "Serveur VPN". Dans la fenêtre qui s'affiche on coche la case Activer, on choisit un numéro de port d'écoute. Le MTU (Maximum Transmit Unit définit la largeur en octets du paquet IP de l'information). Plus il est important, plus le débit est rapide mais plus le risque de corruption est important. Nous vous recommandons de laisser la valeur par défaut de 1360 à moins d'avoir une bonne raison d'en changer.

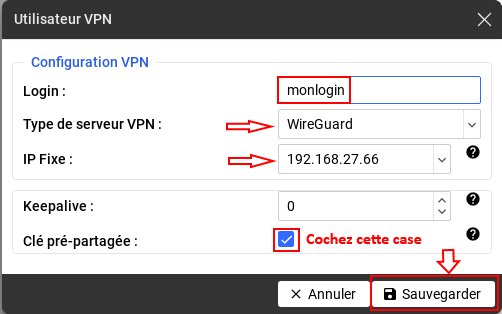

Une fois le serveur activé, vous devez créer les "connexions" clientes appelées "utilisateurs" par la Freebox. En effet, le même menu sert à créer aussi bien des utilisateurs OpenVPN que des connexions Wireguard. Pour créer une connexion, toujours dans cette fenêtre, cliquez sur Utilisateurs" puis en haut à gauche sur Ajouter un utilisateur".

Choisissez le nom de cette connexion (le nom de la machine ou de l'utilisateur sur cette machine). Rappelez vous, que, comme l'adresse IP de la machine cliente est unique, il n'est pas possible d'utiliser deux canaux depuis des machines différentes au même moment. Sélectionnez ensuite Wireguard comme Type de serveur VPN. Keepalive vérifie la continuité du canal à des intervalles de temps régulier. Cela permet de fermer le canal si un des hôtes n'est plus présent sur le réseau sans avoir fermé la connexion. Cela rend le canal plus sûr mais au détriment d'une très légère augmentation du traffic. Nous vous recommandons de cocher la case Clé pré-partagée. En effet, en cas d'enregistrement du traffic sur le canal, avec la connaissance d'un des bi-clefs, il est possible de déchiffrer la communication. Sans cette clef pré-partagée, cela reste impossible.

Nous avons activé notre serveur sur la Pop, nous avons créer notre connexion. Nous avons téléchargé sa configuration et transmise à l'utilisateur concerné. Comment dès lors créer un canal sécurisé entre un PC Windows et la Pop ?

Pour cela, rendez-vous sur le site de Wireguard. Cliquez sur le choix "Télécharger Windows Installer". Un petit fichier de 2,8 mio est alors téléchargé (wireguard-x86-0.5.3.msi). Installez-le avec des droits administrateur puis lancez-le.

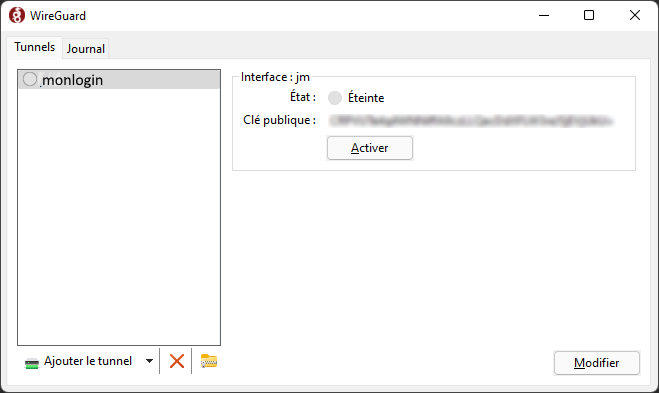

Lorsqu'il n'y a aucune connexion enregistrée, le bouton "Importer le(s) tunnel(s) à partir du fichier" permet de télécharger le fichier de la configuration de votre connexion.

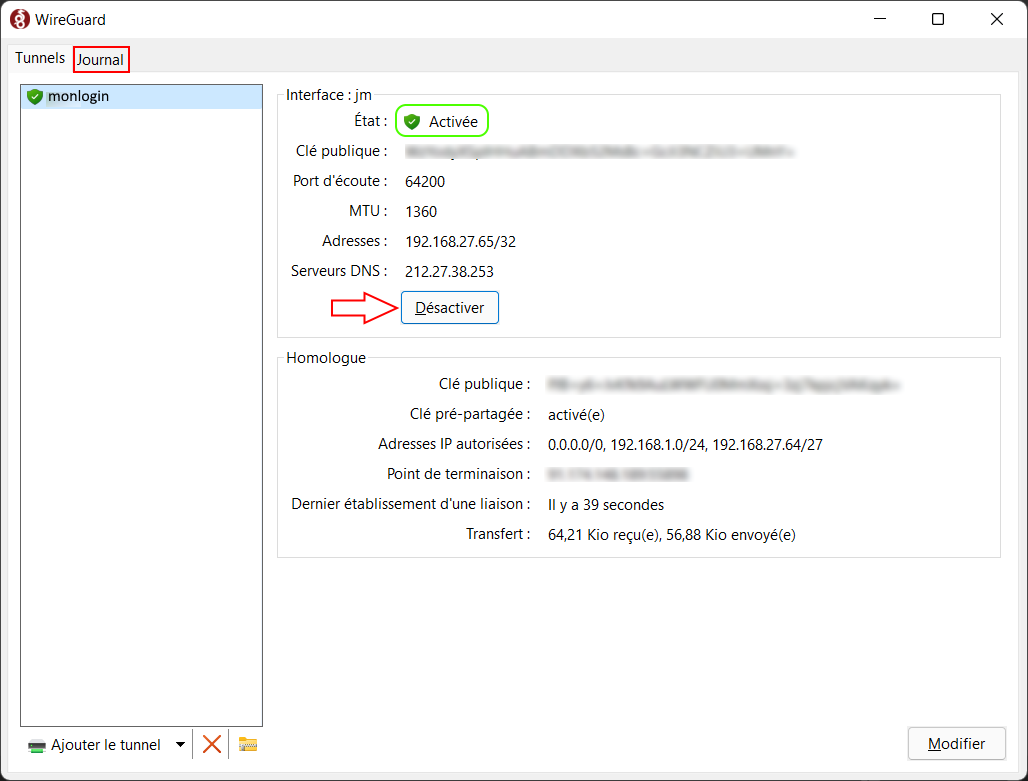

Pour ouvrir le canal sécurisé, il suffit de cliquer alors sur le bouton Activer : c'est tout ! A partir de là, vous accédez aux différentes machines du réseau distant.

Notez que l'icone Wireguard reste affichée dans le zone de notification des icônes. La commande ipconfig /all depuis un interpréteur de commandes (cmd.exe) fera apparaître l'interface lié au canal. Notez que vous ne pouvez pas activer un canal depuis un déport via le protocole RDP (bureau à distance). En pareil cas, le canal s'ouvrira mais la fenêtre de déport se fermera.

Rédaction par Jean-Marie Piatte (1983-2021)